Aufmerksame Kunden haben es bemerkt: in den letzten Tagen gab es teilweise massive Beeinträchtigungen der Verfügbarkeit. Grund dafür waren wiederholt massive DDoS-Angriffe gegen unsere Infrastruktur bzw. unsere Kunden.

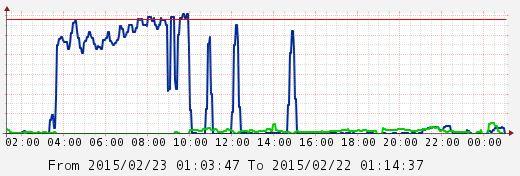

Leider erfolgten diese DDoS-Angriffe in einer Intensität, von der wir bisher vollständig verschont wurden. So wurden am Sonntag (22.02.2015) unsere Netzwerk-Verbindungen zum Rechenzentrum (Uplinks) nicht nur ausgelastet, sondern komplett überlastet, so dass das Rechenzentrum die Ziel-IP-Adresse des Angriffes bereits im Backbone sperren musste. Dieser erste Angriff dauerte bis 09:30 Uhr an, der Angreifer wechselte allerdings bis ca. 14:30 Uhr immer wieder die Ziele. Erst als – in Absprache mit dem Kunden – dessen System vollständig gesperrt blieb, waren die Sperren erfolgreich.

In der Nacht von Sonntag auf Montag kam es zu einem erneuten Angriff, der zwar in Summe geringer ausfiel als am Sonntag, allerdings unsere Router trotzdem überforderte.

Um gegen zukünftige Angriffe besser geschützt zu sein, wurde Ersatz beschafft: der neue Router arbeitet seit gestern 18:45 Uhr – eine „Feuertaufe“ steht allerdings noch aus.

Das Hauptproblem ist allerdings, dass tatsächlich wirksame Maßnahmen gegen DDoS-Angriffe nur in überschaubarer Anzahl existieren:

- Überschreitet die Datenmenge die tatsächlich verfügbare Netzwerk-Bandbreite (1,4GBit/s Angriff auf eine 1GBit-Netzwerkverbindung), so kann der Angegriffene selbst nichts mehr gegen den Angriff unternehmen. In diesem Fall muss der Netzwerkprovider, der die Verbindung bereit stellt, den Angriff filtern. Verglichen mit einer Überlastung der Autobahn würde es keinen Sinn machen, am Ende der Autobahn die am Angriff beteiligten Fahrzeuge aus dem Verkehr zu ziehen, da ja trotzdem der gesamte Weg davor überlastet ist. Es müssen also schon die Zufahrtsstraßen dorthin überprüft und „gefiltert“ werden, um tatsächlich noch Platz für den eigentlichen Datentransfer zu lassen.

- Unterschreitet die Datenmenge die tatsächlich verfügbare Netzwerk-Bandbreite (ein Angriff mit 900MBit/s gegen einen 1GBit-Uplink), so kann die Filterung durch das Opfer selbst vorgenommen werden. Nur in diesem Fall zeigen Firewall-Regeln, DDoS-Erkennung und ähnliche Maßnahmen überhaupt Wirkung.

Dies setzt natürlich voraus, dass die eingesetzten Geräte (Router, Switches, Server) mit dem Datentransfer aus dem DDoS-Angriff selbst nicht überlastet werden. - Natürlich kann – aus technischer Sicht – die vorhandene Bandbreite erhöht werden: statt einem Uplink mit 1GBit Bandbreite können mehrere Uplinks kombiniert oder gar eine 10Gigabit-Verbindung aufgebaut werden. Neben den Kosten für die erhöhte Verbindungsgeschwindigkeit kommen dann allerdings noch weitere Kosten für neue Router, Switches o.ä. dazu, die ebenfalls mit dieser 10GE-Verbindung operieren müssen.

- Dies kann aber auch der Angreifer vornehmen: statt einem Angriff mit 1,4GBit/s zur Auslastung der Verbindung wären dann zwar mehr als 10GBit/s notwendig – das Ergebnis ist dann aber trotz getätigter Investitionen in mehr eigene Bandbreite das gleiche. Die Verbindung wäre ausgelastet, der Dienst offline.

Aus betriebswirtschaftlicher Sicht ist eine Investition in mehr Bandbreite aktuell nicht relevant: die bisherige Nutz-Bandbreite rechtfertigt keinerlei Upgrade.

Somit bleibt nur eine Risiko-Abwägung: wie hoch ist die Wahrscheinlichkeit weiterer Angriffe in einer Intensität, die unsere zur Verfügung stehende Bandbreite überlastet, tatsächlich? Und welche Maßnahmen sind notwendig, um dieses Risiko weiter zu senken respektive um im Falle eines Angriffes diesen wirksam abzuwehren?

Die aus den DDoS-Angriffen erfolgten Änderungen sind daher folgende:

- neue Router, die mit diesen Angriffen nicht mehr überfordert sind

- Anpassungen beim Monitoring, um Angriffe früher zu erkennen

- bessere Zusammenarbeit mit Kunden, um vorab über drohende Angriffe informiert zu sein

- bessere Zusammenarbeit mit Lieferanten, um im Falle eines Angriffes diesen schneller abwehren zu können

Gerne stehen wir bei Rückfragen über die bekannten Kanäle zur Verfügung.